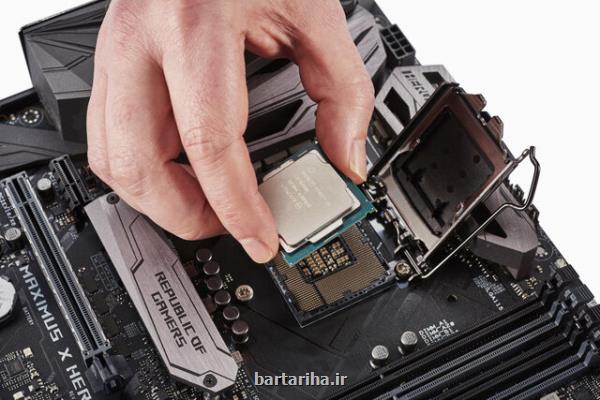

تراشه های اینتل دارای نقص امنیتی غیرقابل اصلاح هستند!

برتریها: پژوهشگران امنیتی كشف كرده اند كه تراشه های شركت اینتل در هنگام بوت شدن لطمه پذیر هستند، بدین سبب نمی توان آنها را با به روزرسانی سیستم عامل اصلاح كرد.

برتریها: پژوهشگران امنیتی كشف كرده اند كه تراشه های شركت اینتل در هنگام بوت شدن لطمه پذیر هستند، بدین سبب نمی توان آنها را با به روزرسانی سیستم عامل اصلاح كرد.

به گزارش برتریها به نقل از ایسنا و به نقل از انگجت، محققان امنیتی نقص دیگری را در تراشه های جدید اینتل كشف كرده اند كه كاملاً غیرقابل اصلاح هستند.

این لطمه پذیری در "موتور امنیتی و مدیریتی همگرا"ی(CSME) اینتل قرار دارد كه قسمتی از تراشه است و كنترل عملكرد بوت-آپ یا بالا آمدن سیستم، سطح قدرت، سفت افزار(firmware) و مهمترین عملكردهای رمزنگاری را كنترل می كند.

ثابت افزار یا سفت افزار در الكترونیك و كامپیوتر، اغلب به برنامه های تقریباً ثابت و نسبتاً كوچك یا ساختمان های داده ای كه درون سخت افزار انواع دستگاه های الكترونیك است، گفته می شود. از دستگاه های دارای سفت افزار می توان از ماشین حساب یا كنترل ازراه دور، قطعات كامپیوتر شامل دیسك سخت، صفحه كلید، صفحه نمایش های دیجیتال یا كارت های حافظه، ابزارهای دقیق در علم و رباتیك در صنعت نام برد. همین طور دستگاه های پیچیده تری چون تلفن های همراه و دوربین های دیجیتال دارای سفت افزار هستند.

متخصصان امنیتی دریافتند كه یك شكاف كوچك امنیتی در این ماژول وجود دارد كه می تواند به مهاجمان اجازه دهد كدهای مخرب را به آن تزریق كنند و در نهایت، كامپیوتر شخصی كاربران را فرماندهی كنند.

این لطمه پذیری یكی دیگر از نقص های مجموعه تراشه های جدید اینتل است كه به اعتبار این شركت مشهور لطمه رسانده است. در سال ۲۰۱۸ نیز اینتل با كشف نقص های بزرگی در تراشه های خود روبرو شد كه به مهاجمان اجازه می داد اطلاعات را بدزدند.

تراشه "CSME" دارای پردازنده، رم و رام خود است و نخستین چیزی است كه هنگام بالا آمدن كامپیوتر اجرا می شود. یكی از نخستین كارهایی كه این تراشه انجام می دهد محافظت از حافظه خود است، اما پیش از اینكه این اتفاق بیفتد، یك لحظه كوتاه وجود دارد كه در آن لطمه پذیر است و هكرها می توانند از آن بهره برده و با رونویسی و ربودن اجرای كد، از آن بهره ببرند.

از آنجائیكه بوت كد و رم در CPUهای اینتل كدگذاری شده اند، بدون جایگزینی سیلیكون نمی توان آنها را اصلاح یا تنظیم مجدد كرد. این امر موجب می شود تعمیر این لطمه پذیری برای اینتل یا كامپیوتر سازان غیرممكن باشد.

عملكردهای امنیتی "CSME" به سیستم عامل و برنامه ها اجازه می دهد تا با استفاده از یك "كلید چیپست"، كلیدهای رمزگذاری فایل را بطور ایمن ذخیره كند. اگر یك مهاجم با اجرای كد مخرب بتواند به آن كلید دسترسی پیدا كند، می تواند به همراه برنامه ها به قسمت های اصلی سیستم عامل دسترسی پیدا كند و لطمه جدی به دنبال داشته باشد.

"مارك ارمولوف" یكی از پژوهشگران می گوید: این كلید، مختص پلت فرم نیست. یك كلید واحد برای كل نسل چیپست های اینتل استفاده می شود و از آنجائیكه این لطمه پذیری نمی تواند اصلاح گردد، ما معتقدیم كه استخراج این كلید فقط به زمان نیاز دارد. وقتی این اتفاق بیفتد، هرج و مرج كاملاً حاكم خواهد شد. شناسه سخت افزار جعل می شود، محتوای دیجیتال استخراج می شود و داده های دیسك های رمزگذاری شده رمزگشایی می شوند.

با اینكه این بنظر می رسد این یك لطمه پذیری وحشتناك است، اما لازم به ذكر است كه بهره برداری از این لطمه پذیری به دانش فنی، تجهیزات تخصصی و دسترسی فیزیكی نیاز دارد. اما وقتی هكرها وارد یك سیستم شوند، می توانند دسترسی ازراه دور را بدست آورند.

این لطمه پذیری در مورد تراشه های اینتل كه در پنج سال قبل ساخته شده اند، صدق می كند. اینتل گفته است كه از این لطمه پذیری آگاه است و از ماه مه سال ۲۰۱۹ با به روزرسانی هایی درصدد رفع آنها برآمده است.

این غول تراشه ساز می گوید كه این به روزرسانی ها باید حملات محلی را كاهش دهند. با این وجود هنوز هم حمله مهاجمان امكان دارد. به همین دلیل، اینتل می گوید كاربران باید مالكیت فیزیكی سیستم عامل های خودرا حفظ كنند.

منبع: برتریها

این مطلب را می پسندید؟

(1)

(0)

تازه ترین مطالب مرتبط

نظرات بینندگان در مورد تراشه های اینتل دارای نقص امنیتی غیرقابل اصلاح هستند!